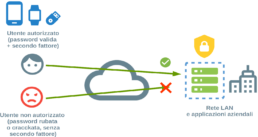

Accesso tradizionale con password

L'accesso remoto mediante password pone seri rischi sulla sicurezza e i dati aziendali. Non è possibile distinguere accessi autorizzati da quelli non autorizzati perchè qualsiasi persona in possesso della password può eseguire accessi regolari anche se non autorizzata.

Accesso sicurocon autenticazione a 2 fattori

Con l'autenticazione a 2 fattori (2FA) di whoami, sei sicuro che solamente gli utenti autorizzati e identificati possono accedere ai dati aziendali. Gli utenti che non hanno un dispositivo di riconoscimento autorizzato (cellulare, smartwatch o key usb), non riescono ad accedere alle risorse aziendali che sono in questo modo protette e al sicuro.

Accessi e sicurezza unificati.

la soluzione completa per il controllo degli accessi.

Whoami (who-am-i) prende il nome dalla famosa utility Unix che consente di sapere con certezza chi è l’utente che sta eseguendo una determinata operazione. Con l’autenticazione a 2 fattori, entri di fatto nello standard di autenticazione che viene adottato da un numero in costante crescita di organizzazioni di tutte le dimensioni.

Riduci i rischi di sicurezza.

Aumenta la sicurezza aziendale diminuendo l'esposizione ai rischi, garantendo conformità alle normative vigenti (GDPR, HIPAA, SOX, etc.)

Migliora l'esperienza utente.

Sicurezza concreta e scalabile. Facile da usare, facile da configurare e facile da gestire.

Riduci i costi di gestione.

Sicurezza efficiente e affidabile con minori investimenti e costi di gestione.

Rendi la tua azienda più agile.

Aggiungi una soluzione di sicurezza moderna e flessibile, che supporta in pieno l'evoluzione della tua organizzazione.

Nel viaggio attraverso l'adozione di un modello di sicurezza basato sulla 'fiducia-zero', Whoami ti offre tutto quello che serve per gestire gli accessi alle risorse aziendali in modo semplice e completo.

1.

Conferma l'identità di ogni utente.

Verifica l'identità di tutti gli utenti con un sistema di autenticazione forte ed efficace (autenticazione a 2 fattori), prima di permettere l'accesso alle risorse e alle applicazioni della tua azienda.

2.

Aumenta la visibilità sulle attività di accesso.

Aumenta la visibilità per ogni dispositivo - aziendale o personale - usato per accedere alle risorse della tua organizzazione. Elimina la complessa gestione dei device basata su agents.

3.

Verifica l'affidabilità e la sicurezza dei device.

Con Whoami puoi controllare in tempo reale l'affidabilità e la sicurezza dei device usati dagli utenti per accedere alle applicazioni e ai dati aziendali, evitando così un'elevata percentuale di potenziali rischi di vunerabilità.

4.

Imposta regole di accesso basate sul rischio.

Proteggi tutte le tue applicazioni definendo regole che limitano l'accesso a utenti e dispositivi che rispettano i livelli di rischio tollerati dalla tua azienda.

5.

Abilita connessioni sicure a tutte le applicazioni.

Fornisci ai tuoi utenti e collaboratori un accesso sicuro a tutte le applicazioni protette (sia on-premise che in Cloud), con un'interfaccia uniforme e semplice da usare, accessibile ovunque.

Pronto per partire?

Prova Whoami con il supporto dei nostri consulenti e scopri i vantaggi della sicurezza unificata.