IA Agents

Agenti IAorchestratori eIA Generativa

Quando bisogna gestire situazioni complesse o affrontare ambiti che richiedono ragionamento ed elaborazione di grandi quantità di opzioni e variabili, sono necessari gli Agenti IA. Gli Agenti IA operano e collaborano fra loro coordinati da un orchestratore per raggiungere l’obiettivo prefissato.

Analisi Pre-Deploy

Con una accurata analisi dei flussi e delle esigenze, ci occupiamo di produrre la documentazione che descriva in modo compiuto i risultati attesi ed elaboriamo un primo progetto con stime di impatto e costi.

Configurazione

Non devi pensare a nessun dettaglio tecnico. Ci occupiamo della configurazione e personalizzazione completa del tuo sistema di agenti rispettando le tue esigenze in termini di sicurezza e proprietà intellettuale, arrivando ad una prima soluzione funzionante in tempi brevi.

Ottimizzazione

Il nostro impegno va nella direzione dell'ottimizzazione dei flussi. Provvediamo al retraining periodico degli agents, ed implementiamo l'apprendimento rinforzato con feedback umano nel loop (RLHF), per il miglioramento continuo delle procedure. Così la tua soluzione IA diventa ogni volta sempre più efficace e veloce.

Supporto

Forniamo supporto completo alla tua soluzione, monitorando le prestazioni del sistema, e supportando il tuo staff tecnico e amministrativo ogni volta che si rende necessario.

Workflows

Orchestra più Agents IA specializzati per automatizzare compiti aziendali complessi, consentendo l’esecuzione senza soluzione di continuità dei flussi di lavoro.

Conformità alla Sicurezza

Standard come SOC 2 Type II, HIPAA, ISO 27001 e GDPR, crittografia robusta e riduzione dei dati per proteggere le informazioni sensibili in transito verso i vari agents.

Modelli Linguistici

Integrazione con oltre 30 modelli linguistici pubblici e privati, incluso GPT-4, per garantire alta precisione e prestazioni economiche.

Apprendimento adattivo

Utilizzo di Reinforcement Learning from Human Feedback (RLHF) e sistemi di memoria a lungo termine (LTM) per migliorare continuamente le prestazioni sulla base delle interazioni degli utenti.

Integrazione dati

Pre-integrazione con oltre 200 applicazioni come SharePoint, Google Drive, Dropbox e OneDrive per un recupero e una elaborazione efficiente dei dati.

Opzioni di Deploy

Supporta sia deploy multi-cloud che on-premises, offrendo flessibilità e sicurezza per allinearsi ai requisiti dell’infrastruttura organizzativa senza rinunciare alle prestazioni.

Strategia IA su misura

Costruiamo roadmap operative personalizzate che collegano i tuoi obiettivi di business con casi d’uso concreti e sostenibili, definiti con analisi di contesto approfondite e orientate al risultato.

Governance e Compliance

Implementiamo framework completi e documentati in linea con il Regolamento UE 2024/1689 (AI Act) e il GDPR, predisponendo valutazioni d’impatto, audit di sicurezza e processi trasparenti.

Progettazione tecnica & Prototipazione

Progettiamo architetture tecniche su misura e prototipi evolutivi che testano modelli LLM e modelli custom, garantendo efficienza, scalabilità e facilità d’integrazione nei sistemi esistenti.

Formazione & Change management

Organizziamo percorsi formativi per team interni e C‑level, favorendo l’acquisizione di competenze operative e strategiche per governare efficacemente l’implementazione dell’IA.

Sviluppo & Integrazione

Realizziamo soluzioni full‑stack complete, sviluppando backend robusti, frontend user-friendly, API ben documentate e infrastrutture DevOps affidabili per ambienti di produzione.

Gestione documentale intelligente e archiviazione automatica

Agenti IA classificano, rinominano e archiviano documenti in automatico: DDT, verbali di collaudo, report tecnici, certificazioni, contratti, schede sicurezza… tutto viene ordinato, indicizzato e reso ricercabile in pochi secondi, anche da mobile.

Estrazione dati da PDF, immagini e moduli cartacei

Sistemi OCR intelligenti leggono documenti, estraggono dati rilevanti (come codici, quantità, date, firme, IBAN, matricole), li validano e li integrano automaticamente nei sistemi gestionali o ERP esistenti.

Consuntivazione automatica e ragionamento sul contesto

Agenti IA leggono ordini di lavoro, confrontano ore pianificate vs. eseguite, materiali usati, scarti o extra, e generano in automatico consuntivi e analisi per commessa. Ragionano sul contesto, segnalano anomalie e suggeriscono azioni correttive.

Preventivazione smart e configurazione automatica di offerte

Sistema intelligente che crea preventivi personalizzati a partire da moduli e dati tecnici, tenendo conto di costi, materiali, normative e margini, riducendo tempi e margini di errore.

Ispezioni digitali e reportistica automatica

Durante i controlli, l’IA guida l’operatore, raccoglie dati e immagini, verifica la conformità e genera report automatici pronti per l’invio al cliente o per uso interno.

Assistenza clienti e gestione ticket automatizzata

Un agente virtuale risponde a richieste tecniche, gestisce le richieste di intervento, fornisce aggiornamenti e guida il cliente nelle operazioni più comuni, anche via WhatsApp o email. Un altro agente può occuparsi autonomamente di richiamare centinaia di partecipanti a werbinar per ricoradare e fissare appuntamento memorizzando i dati di partecipazione e il sentiment.

Agenti IA.

Quando servono realmente?

Gli agenti IA – anche orchestrati – possono aggiungere enorme valore nei flussi di lavoro non ancora automatizzati, specialmente dove i metodi tradizionali sono difficili da implementare come:

01 – Processi decisionali complessi: con flussi di lavoro che coinvolgono giudizi sfumati, eccezioni o decisioni sensibili al contesto, ad esempio l’approvazione di rimborsi nei flussi di lavoro del servizio clienti.

02 – Regole difficili da mantenere: dove i sistemi sono diventati ingestibili a causa di set di regole estese e complesse, rendendo gli aggiornamenti costosi o soggetti a errori, ad esempio l’esecuzione di verifiche di sicurezza dei fornitori.

03 – Forte dipendenza da dati non strutturati: con scenari che coinvolgono l’interpretazione del linguaggio naturale, l’estrazione di significato da documenti o l’interazione con utenti in modo conversazionale, ad esempio l’elaborazione di una richiesta di risarcimento assicurativo domestico.

Prima di valutare e optare per la costruzione di un agente, convalidiamo sempre che il caso d’uso possa soddisfare chiaramente questi criteri. Diversamente, una soluzione deterministica potrebbe essere sufficiente.

Sicurezza, Privacy e Conformità

La complessità delle normative e della compliance AI può rappresentare una sfida. Che la tua organizzazione sia un’azienda tecnologica con l’AI al centro oppure utilizzi strumenti di AI per specifici processi operativi, comprendere tutti gli aspetti della compliance AI è fondamentale.

Conformità e

Servizi Legali GenAI

I nostri servizi vanno oltre la consulenza legale tradizionale. Offriamo un supporto completo che copre tutte le aree cruciali per la compliance AI. Questo include aspetti normativi come l’AI Act, il diritto contrattuale, la proprietà intellettuale e la protezione dei dati.

Il nostro approccio globale garantisce che la tua organizzazione possa mitigare efficacemente i potenziali rischi e le responsabilità associati all’adozione di tecnologie all’avanguardia come la Generative AI.

La nostra profonda conoscenza tecnica dell’AI, unita a un’ampia esperienza legale, ci permette di offrire una consulenza giuridica personalizzata che consente alla tua azienda di muoversi nel panorama dell’AI con sicurezza e conformità.

Server privati

La proprietà di dati e contenuti è di vitale importanza sui sistemi di IA e IA generativa.

Open Source

I servizi e lo sviluppo sono in gran parte Open-Source. Questo significa garanzia di qualità e pieno rispetto della privacy.

Controllo sui dati

I dati personali e i contenuti degli utenti sono sotto il pieno controllo del cliente. Piena conformità al GDPR.

Soluzioni IA

l'azienda

Scopri la nostra offerta IA

per la tua azienda.

Oltre 90 specialisti tra sviluppatori full-stack, progettisti IA e consulenti legali per portare la tua organizzazione al livello successivo. In modo concreto, sicuro, scalabile.

Progetti strutturati e completi...

Analisi predittiva

L’IA analizza i tuoi dati storici e in tempo reale per anticipare trend di mercato, variazioni nella domanda, scostamenti di performance e possibili inefficienze. Prevedi vendite, scorte e performance future con precisione. Così puoi decidere prima, meglio e con meno rischio.

Report e cruscotti intelligenti

Basta estrazioni manuali o fogli Excel. I modelli AI generano cruscotti sempre aggiornati con KPI chiave, anomalie, previsioni e suggerimenti operativi. Ottieni report automatici e dinamici per ogni reparto. Tutto chiaro, pronto e fruibile anche da mobile.

Marketing personalizzato

L’IA segmenta automaticamente i tuoi clienti, predice chi acquisterà, suggerisce contenuti ad alto tasso di conversione e automatizza l’invio di email, SMS fino ad arrivare alle chiamate telefoniche outbound e inbound completamente gestite. Campagne su misura, più efficaci e con meno sprechi.

Supporto Clienti Automatizzato

L’IA può gestire in modo autonomo richieste comuni di clienti via chat o voce, 24/7, riducendo tempi di attesa e carico umano. I sistemi moderni comprendono linguaggio naturale (NLP) e si integrano con CRM e sistemi aziendali.

Automazione operativa

Dal data entry alla gestione documentale, dal customer care alla contabilità: riduci compiti ripetitivi e automatizza interi flussi. I compiti a basso valore vengono eseguiti da agenti IA, liberando tempo e risorse per attività strategiche.

Gestione documenti e pratiche

Fatture, contratti, ricevute, mail: classifica, estrai e organizza documenti in automatico. L’IA li legge, li comprende, estrae dati chiave e li inoltra dove servono. Conformità garantita e archiviazione ordinata senza interventi manuali.

...e microservizi intelligenti.

- Report automatici su efficienza impianti

- Previsione domanda per pianificazione acquisti

- Tracciamento automatico lotti e seriali

- Ottimizzazione turni e fabbisogno risorse

- Analisi predittiva tempi di fermo impianto

- IA per confronto automatico tra fornitori

- Ottimizzazione scorte con IA

- Assistenza nella redazione piani HACCP

- Generazione automatica documentazione tecnica

- Trascrizione automatica verbali produzione

- Modelli predittivi per scadenze e SLA

- Raccomandazioni miglioramento processo

- IA per stima impatto energia e sostenibilità

- Analisi costi commessa in tempo reale

- Generazione dinamica checklist qualità

- Integrazione con ERP / MES esistenti

- Chatbot tecnico per operatori in linea

- Traduzione automatica documentazione tecnica

- Riconoscimento automatico di fatture e ricevute

- Analisi automatica di recensioni e feedback

- Classificazione automatica di email e ticket

- Riconoscimento immagini (es. prodotti, anomalie)

- Supporto clienti vocale interattivo e intelligente

- Ottimizzazione percorsi logistici o consegne

- Suggerimenti intelligenti in CRM/ERP

- Criteri basato sul completamento di attività

- Report cantieri (elettricisti - idraulici - edilizia)

discover

Perché dovrei usare l’Intelligenza Artificiale?

Se la tua azienda gestisce attività ripetitive, che rubano tanto tempo e spesso soggette a errori, oppure se devi analizzare grandi quantità di dati o gestire documenti, l’Intelligenza Artificiale può diventare un vero alleato.

E’ come dotarsi di uno staff di collaboratori superveloci e superprecisi che lavorano H24 per:

-

Automatizzare processi manuali, riducendo errori e risparmiando tempo.

-

Estrarre rapidamente informazioni rilevanti da volumi massicci di dati.

-

Supportare decisioni strategiche grazie ad analisi e sintesi intelligenti.

Se vuoi ottimizzare i processi aziendali, migliorare precisione e accelerare l’accesso alle informazioni, l’IA non è solo utile, è essenziale.

il contesto

IA per PMI:

non è il futuro. È adesso.

Sempre più imprese italiane investono nell’intelligenza artificiale

per crescere, risparmiare e restare competitive.

Ecco i numeri che contano.

+58%

PMI italiane che stanno valutando IA in azienda.

-30%

Del tempo in attività ripetive e soggette ad errore umano.

€6k

Costo medio di ingresso.

+86%

Aziende che dichiarano ritorno sull'investimento in IA entro il primo anno.

+58%

PMI italiane che stanno valutando IA in azienda.

-30%

Del tempo in attività ripetive e soggette ad errore umano.

<6.000€

Costo medio di ingresso.

+86%

Aziende che dichiarano ritorno sull'investimento in IA entro il primo anno.

+58%

PMI italiane che stanno valutando IA in azienda.

-30%

Del tempo in attività ripetive e soggette ad errore umano.

<6.000€

Costo medio di ingresso.

+86%

Aziende che dichiarano ritorno sull'investimento in IA entro il primo anno.

Accelera la tua azienda con soluzioni IA semplici, sostenibili e scalabili.

Ti aiutiamo ad automatizzare e semplificare i processi, arricchire il servizio clienti, ottimizzare risorse e incrementare il fatturato.

Completa

Dalla gestione clienti alla logistica, dall’amministrazione al marketing: l’IA trasforma ogni area dell’azienda, potenzia i flussi, riduce gli errori, automatizza i compiti ripetitivi e libera risorse per attività strategiche. Un salto di qualità concreto, misurabile e personalizzabile.

Supporto dedicato

Ti guidiamo passo dopo passo integrando l’IA nei tuoi processi aziendali, con affiancamento completo, senza costi aggiuntivi. Niente corsi complicati o lunghi fermi operativi: i nostri esperti ti aiutano a introdurre nuovi strumenti in modo fluido e veloce, con formazione operativa e continua.

Subito pronta

Ci occupiamo noi dell’infrastruttura, della configurazione e del setup. Integrazione in poche settimane, zero stress. In poco tempo i tuoi sistemi saranno potenziati da modelli intelligenti capaci di apprendere e migliorare in modo continuo. Nessuna complessità, nessun intervento tecnico richiesto da parte tua.

Strumenti intuitivi

Le nostre soluzioni IA non richiedono competenze tecniche: ogni strumento è progettato per essere usato in autonomia da chiunque in azienda, con dashboard chiare, notifiche intelligenti e flussi guidati. Automazioni smart, facili da usare. L’innovazione diventa accessibile a tutti.

Integrabile

I modelli possono essere connessi a CRM, ERP, email, sistemi gestionali e database già in uso. L’IA si adatta ai tuoi strumenti attuali. Non serve rivoluzionare il tuo ecosistema digitale: integri le nuove tenologie in modo graduale adattandole quello che già usi ogni giorno.

Minimo investimento

Non servono budget elevati né infrastrutture dedicate. L’adozione dell’IA avviene con una formula scalabile, proporzionale al reale utilizzo, per un ritorno immediato e senza sprechi con un modello a consumo a costi flessibili e trasparenti. Entra nell’era dell’IA con la massima sostenibilità economica.

Completa

Dalla gestione clienti alla logistica, dall’amministrazione al marketing: l’IA trasforma ogni area dell’azienda, potenzia i flussi, riduce gli errori, automatizza i compiti ripetitivi e libera risorse per attività strategiche. Un salto di qualità concreto, misurabile e personalizzabile.

Supporto dedicato

Ti guidiamo passo dopo passo integrando l’IA nei tuoi processi aziendali, con affiancamento completo, senza costi aggiuntivi. Niente corsi complicati o lunghi fermi operativi: i nostri esperti ti aiutano a introdurre nuovi strumenti in modo fluido e veloce, con formazione operativa e continua.

Subito pronta

Ci occupiamo noi dell’infrastruttura, della configurazione e del setup. Integrazione in poche settimane, zero stress. In poco tempo i tuoi sistemi saranno potenziati da modelli intelligenti capaci di apprendere e migliorare in modo continuo. Nessuna complessità, nessun intervento tecnico richiesto da parte tua.

Strumenti intuitivi

Le nostre soluzioni IA non richiedono competenze tecniche: ogni strumento è progettato per essere usato in autonomia da chiunque in azienda, con dashboard chiare, notifiche intelligenti e flussi guidati. Automazioni smart, facili da usare. L’innovazione diventa accessibile a tutti.

Integrabile

I modelli possono essere connessi a CRM, ERP, email, sistemi gestionali e database già in uso. L’IA si adatta ai tuoi strumenti attuali. Non serve rivoluzionare il tuo ecosistema digitale: integri le nuove tenologie in modo graduale adattandole quello che già usi ogni giorno.

Minimo investimento

Non servono budget elevati né infrastrutture dedicate. L’adozione dell’IA avviene con una formula scalabile, proporzionale al reale utilizzo, per un ritorno immediato e senza sprechi con un modello a consumo a costi flessibili e trasparenti. Entra nell’era dell’IA con la massima sostenibilità economica.

Oltre l'IA?

Agenti IA orchestrati.

Gli agenti IA sono la naturale evoluzione dei modelli attualmente disponibili.

Ad ogni compito specifico, un cervello specializzato: come avere un pool di esperti organizzati e al tuo servizio H24.

i numeri

Esperienze multisettore e risultati misurabili. I nostri numeri raccontano la solidità di un ecosistema che trasforma l’IA in valore concreto per la tua azienda.

90+

Specialisti e sviluppatori full-stack al tuo servizio con esperienza multisettore e orientati al risultato.

95%

Progetti consegnati on-time e deliverati in produzione, con un ROI positivo su oltre il 90% dei clienti.

40+

Infrastrutture e servizi IA realizzati con più di 44.000 ore/uomo impiegate in oltre 12 tipologie di settori.

Gestione completa

Aiuto e supportosemprepresenti

Proteggiamo il lavoro e l’investimento dei clienti con progammi di monitoraggio e supporto personalizzati.

Gestione completa

Aiuto e supporto

sempre

presenti

Testimonials

Da quando abbiamo introdotto modelli IA in azienda, abbiamo velocizzato e reso più sicuri i nostri processi evitando errori e ripetizioni. I vantaggi che si ottengono ad oggi sono davvero enormi e l'integrazione è stata rapida e senza interruzioni.Isabella Galli, ECO-GREEN - Piancogno.

faq

Le risposte che cercavi sono qui.

Hai ancora qualche dubbio? Qui trovi le risposte alle domande più comuni sull’adozione dell’Intelligenza Artificiale in azienda: vantaggi, costi, tempi e modalità di integrazione. Tutto quello che ti serve sapere, in modo semplice e diretto.

Se ti serve un aiuto per decidere, approfondisci l’argomento di interesse con un nostro esperto.

Ad oggi l’adozione di modelli di IA in azienda è affrontabile da qualsiasi tipo di realtà. Dalla microimpresa alla PMI anche strutturata. Il tasso di adozione delle è attualmente basso (7‑15%), ma le agevolazioni fiscali, gli strumenti cloud e i modelli a consumo la rendono ormai accessibile a tutti i livelli.

Non servono investimenti importanti: il modello è tipicamente “as‑a‑Service” o a licenza SaaS modulare. Quindi bassissimi costi di ingresso e piena sostenibilità economica sul medio e lungo periodo. Spesso puoi accedere anche a voucher digitali e agevolazioni fiscali fino al 45% .

Curiamo noi la formazione e il trasferimento di conoscenze al tuo personale. E se preferisci, puoi affidarti a un modello managed (completamente gestito): pensiamo noi ad aggiornamenti, sicurezza e operatività continuativa.

Sì: rispettiamo i requisiti del Regolamento europeo AI Act: trasparenza, supervisione umana, gestione etica dei dati e valutazione del rischio.

Spesso già nei primi mesi: task automatizzati, risposta clienti migliorata, lead generation e produttività operativa aumentate.

-

Customer care 24/7 (chatbot e agenti LLM virtuali).

-

Marketing personalizzato con analisi comportamentale.

-

Ottimizzazione logistica o schedulazione automatica.

-

Gestione documentale automatizzata.

Numerose PMI italiane in produzione, logistica, servizi, marketing e HR stanno già sperimentando chatbot e generative AI con ROI rapido e formazione interna supportata.

Sì, offriamo proof‑of‑concept o progetti pilota per testare le soluzioni prima dell’impegno completo.

Insides-1

Riprenditi il controllo.

Privacy e sicurezza sotto controllo.

Con Nextcloud ritorni in possesso del controllo sui tuoi dati. Con le sue potenti funzioni di gestione della conformità e dei flussi di lavoro automatizzati, non rischi di avere risorse ‘fuori dal radar’ e puoi gestire al meglio con chi condividere dati e documenti.

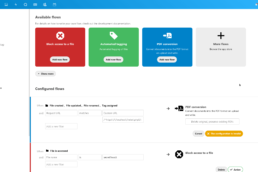

Crea flussi automatizzati

Il servizio Flow, rende facile la creazione e l'automazione di operazioni ripetitive, rendendo la collaborazione fra le persone più efficiente e veloce.

Per esempio, supponiamo che il responsabile commerciale debba inviare offerte in formato PDF. Puoi creare un flusso automatizzato che converta in formato PDF i documenti a cui aggiungiamo un etichetta chiamata ‘in-pdf’. Oppure è possibile inviare un messaggio al tuo team quando un partner carica un nuovo documento in una determinata cartella.

Le App o automazioni create, possono includere elementi di flusso come triggers, o azioni. E’ inoltre possibile combinare flussi differenti fra loro a seconda delle necessità.

Proteggi e elimina documenti

Il controllo di accesso avanzato di Nextcloud, consente di applicare regole predefinite per impostare la durata della presenza di alcuni tipi di files (sensibili o di altra natura), in modo che non siano più accesibili dopo un certo lasso di tempo.

Mediante il File Access Control e l’etichettatura automatica dei files, gli amministratori di rete hanno il pieno controllo sull’accesso alle risorse abilitandole e definendo regole precise a cui è necessario attenersi. Se è necessario restringere l’accesso ai files solo a persone in determinate regioni geografiche o a documenti con specifiche etichette, il responsabile IT può fare in modo che queste regole vengano rispettate.

Integratori e VAR.

Massima confidenza. Migliori risultati.

Ti piace Nextcloud e desideri proporlo ai tuoi clienti?

Nessun problema. Il rapporto con integratori e rivenditori diventa da subito solido e privilegiato.

Forniamo tutto il supporto per integrare con successo Nextcloud nelle tue aziende clienti come se fossi tu stesso a farlo.

In questo modo puoi massimizzare la resa commerciale affidando tutta la parte tecnica al nostro servizio specializzato.

whoami-prices

Sicurezza degli accessi.

Unificata. Per tutti.

Adotta il più veloce servizio di sicurezza degli accessi, consolidando le tue soluzioni di sicurezza con uno dei piani di abbonamento di Whoami.

Per grandi organizzazioni con la necessità di proteggere più di 500 utenti, contatta direttamente il reparto vendite.

[supsystic-price-table id=8]

Abbonamenti Self-Service

sono fatturati a blocchi di 10 utenti.

Scuole e Onlus

disponibili abbonamenti speciali per istituti e organizzazioni no-profit.

Abbonamenti con contratto

sono fatturati in blocchi di 10 sotto i 100 utenti e 25 sopra i 100 utenti.

Supporto continuativo

telefonico e remoto per tutti i tipi di subscriptions.

Con Whoami, abbiamo messo il 10% in impegno per la configurazione a fronte del 90% di benefici ottenuti dall'operazione. I vantaggi e il valore aggiunto forniti, insieme al fatto di avere uno dei più robusti e semplici sistemi di autenticazione a 2 fattori, sono la ciliegina sulla torta. Consiglio Whoami a tutte le aziende che trattano come noi dati sensibili.

Josephine Laini, Ecomedical - Esine

Easy-DR

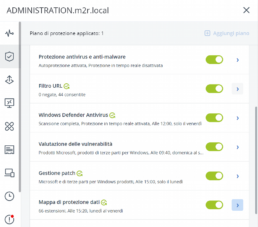

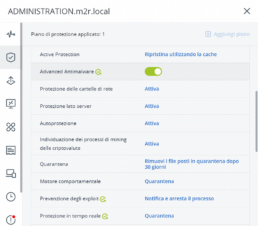

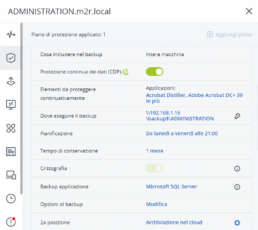

Il miglior servizio di sicurezza informatica in tecnologie di backup e protezione dati. Integra Cyber Security*, backup dati e controllo sicurezza di PC e Server.

Forniamo soluzioni chiavi in mano ai nostri clienti sia pubblici che aziendali, assicurando una protezione gestita e completa, aumentando la produttività e abbassando i costi di gestione.

Un'unica soluzione con funzionalità di backup, antimalware, antivirus e gestione della protezione di PC e server aziendali basate su intelligenza artificiale.

migliora la gestione

Elimina lacomplessità

In un unico prodotto puoi avere protezione ransomware e anti-malware basato su IA, protezione dati con backup e disaster recovery, protezione delle postazioni utente con gestione centralizzata e un sistema EDR (Endpoint Detection e Remediation) di ultima generazione, rimuovendo la complessità e i rischi associati a soluzioni non integrate.

riduci i rischi

Riducial minimogli incidenti

Easy-DR con Cyber Protect include un motore di rilevamento delle minacce basato su intelligenza artificiale per migliorare i tassi di rilevamento. L'integrazione di funzionalità anti-malware e di backup avanzate consente il recupero automatico dei dati danneggiati riducendo il tempo impiegato per la risoluzione degli incidenti.

Easy-DR è basato su Acronis Cyber Protect, la migliore soluzione di Cyber Security integrata, vincitrice dei principali contest e certificazioni a livello mondiale:

riduci i rischi

Riducial minimogli incidenti

Easy-DR con Acronis Cyber Protect include un motore di rilevamento delle minacce basato su intelligenza artificiale per migliorare i tassi di rilevamento. L'integrazione di funzionalità anti-malware e di backup avanzate consente il recupero automatico dei dati danneggiati riducendo il tempo impiegato per la risoluzione degli incidenti.

Easy-DR è basato su Acronis Cyber Protect, la migliore soluzione di Cyber Security integrata, vincitrice dei pricipali contest e certificazioni a livello mondiale.

ottimizza e risparmia

Aumenta laproduttività

Con funzionalità avanzate come CDP (Continuous Data Protection), viene monitorata e portata in backup ogni modifica apportata alle applicazioni in elenco. In questo modo il lavoro degli utenti è sempre protetto fino all'ultima modifica e si riducono drasticamente i tempi di fermo e di ripresa del lavoro.

Semplice.

Configurato e gestito remotamente da tecnici certificati. Non interferisce sulle prestazioni dei tuoi sistemi e puoi continuare a lavorare anche mentre sono in corso i backup senza preoccuparti di nulla.

Affidabile.

Easy-DR è basato su Acronis, uno di maggiori player mondiali in fatto di backup e disaster recovery. Le copie dei tuoi dati sono crittografate con le migliori tecnologie e nessuno tranne te può accedere ai dati salvati.

Conveniente.

Con la modalità a consumo paghi solo per ciò che realmente usi nello spazio di archiviazione. Sofisticate tecnologie di compressione, riducono ulteriormente lo spazio disco e quindi i costi per lo storage in cloud.

Easy-DR

Completo e gestito.

Backup locali e in cloud, servizi di Disaster Recovery e una protezione anti-malware e anti-ransomware di ultima generazione, tutto completamente gestito. La risposta completa e integrata all’urgenza di messa in sicurezza del tuo patrimonio informatico.

I migliori datacenter

Easy-DR è basato sui migliori datacenter disponibili sul territorio europeo con caratteristiche "Tier IV Facility", "Tier IV Design" e "Tier IV Gold Operations" certificate dall’Uptime Institute.

Sicurezza dei dati

La sicurezza dei dati e la privacy sono garantite "by-default". Ogni cliente genera in autonomia le proprie chiavi di crittografia e le password di sblocco. I dati sono crittografati all'origine, durante il trasporto e sulla destinazione.

Server di ripristino

Easy-DR non lascia niente al caso. Cerchiamo di prevedere tutti i possibili scenari di indisponibilità, garantendo sempre il miglior supporto per il ripristino dei servizi. Per questo abbiamo incluso un server sostitutivo che è possibile utilizzare per attivare applicativi e macchine virtuali bypassando ogni eventuale dipendenza nella catena di ripristino.

Protezione contro ransomwares

Gli speciali agents utilizzati, includono anche una protezione anti-ransomware a largo spettro. Non appena un attacco crittografico viene rilevato, è automaticamente bloccato a livello di sistema.

Monitoraggio e testing

Le procedure di backup e replica sono costantemente monitorate per evitare inconvenienti e imprevisti. Sono previsti dei check periodici sulla corretta funzionalità delle procedure di recupero, di fail-over e fail-back.

Migliore rapporto Qualità/Prezzo

Easy-DR ha un eccellente rapporto Qualità/Prezzo e bilancia in modo ottimale le esigenze normative con quelle economico-finanziarie delle PMI e PA locali.

I nostri numeri

98%

Percentuale di clienti

soddisfatti

320+

Numero di VM e

Server protetti

12sec

Tempo medio risposta

Help Desk

Prova 30 giorni gratuita

Prova gratuitamente per 30 giorni il servizio BaaS.

BaaS

Backup locale e remoto

Backup giornalieri o multipli – sia su destinazione locale che in cloud – in data center remoto certificato Tier IV, su territorio europeo.

In caso di guasto grave o evento critico (sia naturale che attacco informatico), è possibile ripristinare file, cartelle o interi server e PC per un recupero completo delle funzionalità e degli applicativi.

Speciali tecnologie consentono l’avvio di server e PC anche su hardware o sistemi di virtualizzazione differenti.

BaaS

Backuplocale eremoto

Backup giornalieri o multipli – sia su destinazione locale che in cloud – in data center remoto certificato Tier IV, su territorio europeo.

In caso di guasto grave o evento critico (sia naturale che attacco informatico), è possibile ripristinare file, cartelle o interi server e PC per un recupero completo delle funzionalità e degli applicativi.

Speciali tecnologie consentono l’avvio di server e PC anche su hardware o sistemi di virtualizzazione differenti.

DRaaS

App e dati gestiti al meglio

Applicativi e server sono disponibili in due differenti posizioni: localmente presso i tuoi uffici e remotamente in data center dedicato.

In caso di guasto grave, postazioni PC e server possono ripartire sul data center remoto permettendo così continuità operativa, con un RTO (Recovery Time Objective) variabile da alcune ore a pochi minuti.

La gestione tecnica è affidata ad un supporto avanzato, con software e tecnologie sempre aggiornate.

DraaS

App e Datigestitial meglio

Applicativi e server sono disponibili in due differenti posizioni: localmente presso i tuoi uffici e remotamente in data center dedicato.

In caso di guasto grave, postazioni PC e server possono ripartire sul data center remoto permettendo così continuità operativa, con un RTO (Recovery Time Objective) variabile da alcune ore a pochi minuti.

La gestione tecnica è affidata ad un supporto avanzato, con software e tecnologie sempre aggiornate.

Cyber Protect

Protezione completa

Protezione dati + protezione informatica basata su intelligenza artificiale.

Combatti gli attacchi informatici avanzati grazie a una combinazione esclusiva di tecnologie di protezione, rimuovendo la complessità, proteggendo i tuoi dati e abbassando i costi.

Cyber Protect Cloud è facile da aggiungere ai servizi BaaS o DraaS e protegge in modo ottimale i dati dalle ultime minacce informatiche, senza appesantire il carico dei tuoi sistemi.

Cyber Protect

Protezionecompleta

Protezione dati + protezione informatica basata su intelligenza artificiale.

Combatti gli attacchi informatici avanzati grazie a una combinazione esclusiva di tecnologie di protezione, rimuovendo la complessità, proteggendo i tuoi dati e abbassando i costi.

Cyber Protect Cloud è facile da aggiungere ai servizi BaaS o DraaS e protegge in modo ottimale i dati dalle ultime minacce informatiche, senza appesantire il carico dei tuoi sistemi.

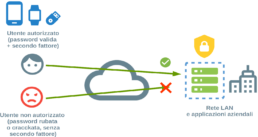

Whoami

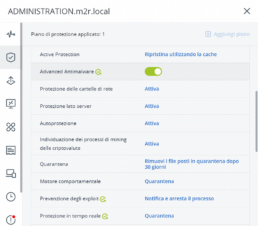

Accesso tradizionale con password

L'accesso remoto mediante password pone seri rischi sulla sicurezza e i dati aziendali. Non è possibile distinguere accessi autorizzati da quelli non autorizzati perchè qualsiasi persona in possesso della password può eseguire accessi regolari anche se non autorizzata.

Accesso sicuro

con autenticazione a 2 fattori

Con l'autenticazione a 2 fattori (2FA) di whoami, sei sicuro che solamente gli utenti autorizzati e identificati possono accedere ai dati aziendali. Gli utenti che non hanno un dispositivo di riconoscimento autorizzato (cellulare, smartwatch o key usb), non riescono ad accedere alle risorse aziendali che sono in questo modo protette e al sicuro.

Accessi e sicurezza unificati.

la soluzione completa per il controllo degli accessi.

Whoami (who-am-i) prende il nome dalla famosa utility Unix che consente di sapere con certezza chi è l’utente che sta eseguendo una determinata operazione. Con l’autenticazione a 2 fattori, entri di fatto nello standard di autenticazione che viene adottato da un numero in costante crescita di organizzazioni di tutte le dimensioni.

Riduci i rischi di sicurezza.

Aumenta la sicurezza aziendale diminuendo l'esposizione ai rischi, garantendo conformità alle normative vigenti (GDPR, HIPAA, SOX, etc.)

Migliora l'esperienza utente.

Sicurezza concreta e scalabile. Facile da usare, facile da configurare e facile da gestire.

Riduci i costi di gestione.

Sicurezza efficiente e affidabile con minori investimenti e costi di gestione.

Rendi la tua azienda più agile.

Aggiungi una soluzione di sicurezza moderna e flessibile, che supporta in pieno l'evoluzione della tua organizzazione.

Nel viaggio attraverso l'adozione di un modello di sicurezza basato sulla 'fiducia-zero', Whoami ti offre tutto quello che serve per gestire gli accessi alle risorse aziendali in modo semplice e completo.

1.

Conferma l'identità di ogni utente.

Verifica l'identità di tutti gli utenti con un sistema di autenticazione forte ed efficace (autenticazione a 2 fattori), prima di permettere l'accesso alle risorse e alle applicazioni della tua azienda.

2.

Aumenta la visibilità sulle attività di accesso.

Aumenta la visibilità per ogni dispositivo - aziendale o personale - usato per accedere alle risorse della tua organizzazione. Elimina la complessa gestione dei device basata su agents.

3.

Verifica l'affidabilità e la sicurezza dei device.

Con Whoami puoi controllare in tempo reale l'affidabilità e la sicurezza dei device usati dagli utenti per accedere alle applicazioni e ai dati aziendali, evitando così un'elevata percentuale di potenziali rischi di vunerabilità.

4.

Imposta regole di accesso basate sul rischio.

Proteggi tutte le tue applicazioni definendo regole che limitano l'accesso a utenti e dispositivi che rispettano i livelli di rischio tollerati dalla tua azienda.

5.

Abilita connessioni sicure a tutte le applicazioni.

Fornisci ai tuoi utenti e collaboratori un accesso sicuro a tutte le applicazioni protette (sia on-premise che in Cloud), con un'interfaccia uniforme e semplice da usare, accessibile ovunque.

Pronto per partire?

Prova Whoami con il supporto dei nostri consulenti e scopri i vantaggi della sicurezza unificata.

Cookie policy

Cookie Policy

Informazioni generali sui cookie

I cookie sono piccoli file di testo che i siti internet visitati dagli utenti inviano ai loro terminali (solitamente al browser), dove vengono memorizzati per essere poi ritrasmessi agli stessi siti ad ogni successiva visita tramite il medesimo terminale. Inoltre, ogni sito può consentire la trasmissione dei c.d. cookie di “terze parti”, cioé quelli generati da siti internet diversi da quello che l’utente sta visitando (attraverso oggetti in esso presenti quali banner, immagini, mappe, suoni, specifici link a pagine web di altri domini).

In funzione della loro durata, si distinguono in cookie di sessione (cioé quelli temporanei e cancellati automaticamente dal terminale al termine della sessione di navigazione, chiudendo il browser) ed in cookie persistenti (cioé quelli che restano memorizzati sul terminale fino alla loro scadenza o cancellazione da parte dell’utente).

I cookie hanno diverse finalità. Sono in primo luogo utilizzati per la trasmissione della comunicazione o per fornire il servizio richiesto dall’utente; più precisamente permettono di abilitare ed ottimizzare il funzionamento del sito internet, eseguire autenticazioni informatiche e prevenire abusi, monitorare le sessioni, migliorare l’esperienza di navigazione degli utenti, ad esempio mantenendo attiva la connessione ad aree riservate durante la navigazione attraverso le pagine del sito senza la necessita di reinserire User-Id e password e memorizzando informazioni specifiche riguardanti gli utenti stessi (tra cui le preferenze, il tipo di browser e di computer usato).

I suddetti cookie sono detti “tecnici” (per il loro utilizzo non é necessario il consenso dell’utente), in quanto senza di essi alcune delle citate operazioni non potrebbero essere compiute o sarebbero più complesse e/o meno sicure.

Diversamente, se i cookie sono utilizzati per ulteriori finalità, tipicamente per analisi del comportamento ed invio di messaggi promo-pubblicitari personalizzati (c.d. cookie di “profilazione”) o anche solo per ottenere, per il tramite di servizi resi da terze parti, informazioni in forma aggregata sul numero degli utenti e su come questi visitano il sito (c.d. “analytics cookie”), é necessario il consenso dell’utente. Infatti, prima dell’invio di questi cookie sul terminale, ai sensi della normativa vigente (Codice privacy e provvedimento generale del Garante dell’8 maggio 2014 e Reg. UE 2016 n.679, meglio conosciuto come G.D.P.R.), al momento in cui si accede alla home page o altra pagina del sito, é immediatamente mostrato in primo piano un banner con una prima informativa sintetica sull’uso dei cookie e sulla raccolta del consenso, che l’utente può prestare proseguendo la navigazione tramite la selezione di un elemento sottostante al banner o chiudendo il banner stesso.

In ogni caso, i cookie possono essere letti o modificati solo dal sito internet che li ha generati; non possono essere utilizzati per richiamare nessun dato dal terminale dell’utente e non possono trasmettere virus informatici. Alcune delle funzioni dei cookie possono essere svolte anche da altre tecnologie; pertanto, nel contesto della presente web privacy policy, con il termine “cookie” si vuol far riferimento ai cookie ed a tutte le tecnologie similari.

Utilizzo dei cookie in questo Sito

Questo Sito può utilizzare cookie di sessione e cookie persistenti. Le tipologie di cookie direttamente generati da questo Sito sono:

-

- cookie “tecnici”, utilizzati per: a) l’ esecuzione di acquisti di servizi/prodotti online (gestione del “carrello della spesa” memorizzando i prodotti selezionati) e dei relativi pagamenti; b) l’autenticazione e la gestione di una sessione di navigazione (ad esempio, per identificare e validare l’utente per l’accesso all’Area Riservata); c) finalità di sicurezza (es. per tener conto dei numero di login falliti identificando possibili abusi nell’autenticazione e prevenendo frodi); d) la personalizzazione dell’interfaccia utente (es. per registrare le preferenze espresse dall’utente quali la lingua, valuta, il formato di visualizzazione della pagina, l’area di connessione); e) una migliore fruibilità del sito e dei suoi contenuti audio-visivi (es. tramite l’esecuzione di programmi di tipo flash player); f) il corretto funzionamento della connessione (es. indirizzando tra più server in modo appropriato le richieste dell’utente)

- Cookie di “terze parti”. Questo Sito consente inoltre la trasmissione al terminale dell’utente di cookie di terze parti, con le quali M2R potrebbe collaborare. In tale eventualità, M2R si limita, in qualità di intermediario tecnico, ad inviare tali cookie, ma non ne gestisce l’operatività (non ha pertanto il controllo ed accesso alle informazioni fornite/acquisite) in quanto il loro funzionamento é nella responsabilità delle terze parti. Per questi cookie, é possibile accedere all’informativa ed ai moduli di acquisizione del consenso delle terze parti, cliccando sui link sotto riportati.

Le terze parti sono:

1) operatori pubblicitari e di e-commerce, che gestiscono cookie tipicamente per tener traccia delle attività o degli acquisti che l’utente ha effettuato su questo Sito (provenendo anche da altri siti internet), al fine di personalizzazione i messaggi promozionali sui potenziali interessi dell’utente sui siti dei propri affiliati o di consentire la corretta attribuzione delle commissioni per la transazione commerciale.

Al momento nessun soggetto terze parti offre o veicola cookies su questo Sito

2) soggetti dei cui servizi M2R si avvale per raccogliere informazioni aggregate/statistiche sugli utenti che visitano questo Sito.A tale scopo viene utilizzato il servizio Google Analytics fornito dalla società Google Inc.

Gestione delle scelte sui cookie

I cookie possono essere gestiti dall’utente attraverso il proprio browser.

L’utente può gestire le proprie preferenze relative ai cookie attraverso le funzionalità presenti nei comuni browser (Internet Explorer, Mozilla Firefox, Google Crome, Apple Safari), che consentono di cancellare/rimuovere i cookie (tutti o alcuni) o di cambiare le impostazioni del browser stesso in modo bloccare l’invio dei cookie o di limitarlo a siti specifici (rispetto ad altri). É possibile conoscere le modalità con cui configurare le impostazione dei browser (di norma accessibili dalla barra “Strumenti”) andando sulle pagine web di “Supporto” dei fornitori dei suddetti browser (individuabili anche tramite un comune motore di ricerca).

La disabilitazione dei cookie non preclude di per sé l’utilizzo dei servizi di questo Sito internet; se però vengono cancellati/bloccati tutti i cookie, inclusi quelli tecnici, alcune operazioni non potrebbero essere compiute o sarebbero più complesse e/o meno sicure, come ad esempio, per l’esecuzione di attività all’interno di Aree Riservate del Sito (i cookie consentono infatti di effettuare e mantenere l’identificazione dell’utente nell’ambito della sessione).

Termini chiave

Termini chiave

- Cache di dati delle applicazioni

- Spazio di archiviazione web del browser

- Cookie e tecnologie simili

- Dispositivo

- Account M2R

- Referrer HTTP

- Indirizzo IP

- Dati non personali

- Dati personali

- Pixel tag

- Categorie sensibili

- Dati personali sensibili

- Log del server

- Identificatore univoco del dispositivo

Cache di dati delle applicazioni

Una cache di dati delle applicazioni è un repository di dati su un dispositivo. Può consentire, ad esempio, l’esecuzione di un’applicazione web senza connessione Internet e può migliorare il rendimento dell’applicazione consentendo il caricamento più rapido dei contenuti.

Spazio di archiviazione web del browser

Lo spazio di archiviazione web del browser consente ai siti web di memorizzare dati in un browser su un dispositivo. Se utilizzato in modalità di “archiviazione locale”, consente la memorizzazione dei dati tra sessioni (in modo che, ad esempio, i dati possano essere recuperati anche dopo la chiusura e riapertura del browser). Una tecnologia che facilita l’archiviazione web è HTML 5.

Cookie e tecnologie simili

Un cookie è un piccolo file contenente una stringa di caratteri che viene inviato al tuo computer quando visiti un sito web. Quando visiterai nuovamente lo stesso sito web, il cookie consentirà a tale sito di riconoscere il tuo browser. I cookie possono memorizzare le preferenze dell’utente e altre informazioni. È possibile configurare il proprio browser in modo che rifiuti tutti i cookie o segnali l’eventuale invio di un cookie. Però, è possibile che alcuni servizi o caratteristiche dei siti web non funzionino correttamente senza cookie. Altre tecnologie vengono utilizzate per scopi simili a quelli dei cookie su altre piattaforme in cui questi ultimi non sono disponibili o applicabili, come ad esempio l’ID pubblicità disponibile sui dispositivi mobili Android. Leggi ulteriori informazioni sulle modalità di utilizzo dei cookie e dei dati, inclusi i cookie, da parte di M2R quando utilizzi il nostro sito o i nostri servizi.

Dispositivo

Un dispositivo è un computer che è possibile utilizzare per accedere al sito o ai servizi offerti da M2R. Un dispositivo può essere, ad esempio, un computer desktop, un tablet o uno smartphone.

Account M2R

Per accedere ad alcuni nostri servizi (ad esempio lo shop on-line) è necessario registrare un account e fornire alcuni dati personali (generalmente il nome, l’indirizzo email e una password). Queste informazioni sull’account verranno utilizzate per verificare la tua identità quando accedi ai servizi M2R e per impedire che altri accedano al tuo account senza autorizzazione. Puoi modificare o chiudere il tuo account in qualsiasi momento utilizzando le impostazioni dell’account M2R.

Referrer HTTP

Un referrer HTTP consiste nelle informazioni trasmesse a una pagina web di destinazione da un browser web, generalmente quando viene fatto clic su un collegamento a quella pagina. Il referrer HTTP contiene l’URL dell’ultima pagina web visitata dal browser.

Indirizzo IP

A ogni dispositivo connesso a Internet viene assegnato un numero noto come indirizzo IP (Internet Protocol). Questi numeri vengono generalmente assegnati a blocchi geografici. Spesso, un indirizzo IP può essere utilizzato per identificare la località da cui un dispositivo si connette a Internet.

Dati non personali

Sono informazioni che vengono registrate sugli utenti in modo tale che non riflettano o non facciano riferimento a un utente personalmente identificabile.

Dati personali

Sono le informazioni che tu ci fornisci e che ti identificano personalmente, come nome, indirizzo email o dati di fatturazione, oppure altri dati che possono essere ragionevolmente associati a tali informazioni da M2R, come i dati associati al tuo account M2R.

Pixel tag

Il pixel tag costituisce un tipo di tecnologia impiegata in un sito web o nel corpo di un’email allo scopo di tracciare le attività sui siti web o l’apertura/accesso alle email ed è spesso utilizzato insieme ai cookie.

Dati personali sensibili

Si tratta di una particolare categoria di informazioni personali relative a dati medici riservati, razza o origini etniche, orientamento politico, credo religioso o orientamento sessuale.

Log del server

Come gran parte dei siti web, i nostri server registrano automaticamente le pagine richieste quando un utente visita i nostri siti. Questi «log del server» normalmente includono la tua richiesta web, il tuo indirizzo IP, il tuo tipo di browser, la lingua del browser, la data e l’ora della tua richiesta e uno o più cookie che possono identificare il tuo browser in modo univoco.

Qui di seguito è riportato l’esempio di un tipico log in cui la ricerca riguarda la parola «server» (server), seguita da un esame dettagliato delle sue parti:

123.45.67.89 - 25/Mar/2013 13:16:42 - http://www.m2r.biz/search?q=server - Firefox 1.0.7; Windows NT 5.1 - 740674ce2123e969

123.45.67.89è l’indirizzo IP assegnato all’utente dal suo ISP; in base al servizio in uso, il service provider dell’utente può assegnargli un indirizzo diverso ogni volta che questi si connette a Internet;25/Mar/2013 13:16:42sono la data e l’ora della richiesta;http://www.m2r.biz/search?q=serverè l’URL richiesto, che include la query di ricerca;Firefox 1.0.7; Windows NT 5.1sono il browser; e il sistema operativo utilizzati dall’utente e infine740674ce2123a969è l’ID univoco del cookie assegnato a questo determinato computer la prima volta che ha visitato il sito M2R (i cookie possono essere eliminati dagli utenti. Se, dalla sua ultima visita al sito M2R, l’utente ha eliminato il cookie dal suo computer, si tratterà dell’ID univoco del cookie assegnato all’utente alla sua visita successiva a M2R effettuata dal suddetto computer).

Identificatore univoco del dispositivo

Un identificatore univoco del dispositivo (a volte chiamato ID univoco universale o UUID) è una stringa di caratteri che viene incorporata dal produttore in un dispositivo e può essere utilizzata per identificare quest’ultimo in modo univoco (ad esempio il codice IMEI dei telefoni cellulari). Gli identificatori dei dispositivi possono essere definitivi o meno e variano in base alla possibilità di reimpostazione da parte dell’utente e alla modalità di accesso. Un determinato dispositivo può avere più identificatori univoci differenti. Gli identificatori univoci del dispositivo possono essere utilizzati per vari scopi, inclusi scopi di protezione e di rilevamento delle attività fraudolente, servizi di sincronizzazione come la Posta in arrivo di un utente, la memorizzazione delle preferenze dell’utente e la visualizzazione di pubblicità pertinente.

Downloads

univirt

download gratuito

- Virtualizzazione potente e gratuita

- Funzionalità complete senza limitazioni

- Storage, backup e snapshots integrati

- Fino a 5 VM Windows o Linux

- Modelli VM preconfigurati e pronti all’uso

Vuoi maggiore sicurezza?

Passa ad una delle opzioni a pagamento.

Con la sottoscrizione Univirt ottieni:

- VM illimitate,

- Supporto remoto,

- Gestione e monitoraggio

- Backup in Cloud.

Nessuna reinstallazione necessaria. Inserisci la nuova chiave e conferma.

Conosci tutte le opzioni?

Potrebbero anche interessarti

Notizie legali

Norme sulla privacy di M2R

Quando utilizzi i servizi di M2R, ci affidi le tue informazioni. Le Norme sulla privacy ti consentono di capire meglio quali dati raccogliamo, perché li raccogliamo e come li utilizziamo. Sono informazioni molto importanti e ci auguriamo che le leggerai con attenzione prima di inoltrare qualsiasi tipo di informazione personale e/o compilare qualunque modulo elettronico presente sul sito stesso. Ricorda che puoi trovare impostazioni per gestire le tue informazioni e gestire la tua privacy e sicurezza nella pagina Account personale.

Ultima modifica: 05 Agosto 2020

Web Privacy policy

La presente Privacy Policy ha lo scopo di descrivere le modalità di gestione di questo Sito, in riferimento all’uso dei cookie ed al trattamento dei dati personali degli utenti/visitatori che lo consultano.

Si tratta di un’informativa resa, ai sensi degli articoli 13 e 122 del Codice in materia di protezione dei dati personali (D.Lgs. 196/03, il c.d. Codice privacy) e del Provvedimento generale del Garante dell’8 maggio 2014 in materia di cookie, a coloro che si collegano al sito https://www.m2r.biz di M2R.

L’informativa é resa soltanto per il sito sopra menzionato (di seguito “Sito” o “questo Sito”) e relativi possibili sottodomini, ma non anche per altri siti web eventualmente consultati dall’utente tramite appositi links. Il sito sopra indicato é di proprietà e gestione di M2R.

Chi siamo

Il nostro Sito web è: https://www.m2r.biz. Il Titolare del trattamento é M2R di Emilio Roberto Bruna, P.IVA 03466780982 – con sede in Via San Giorgio, 1 – 24065 Lovere – BG. I dati degli utenti/visitatori potranno essere trattati anche dai dipendenti/collaboratori di M2R, che operano in qualità di Incaricati al trattamento, sotto la diretta autorità del rispettivo Responsabile del trattamento.

Quali dati personali raccogliamo e perchè

In questa sezione elenchiamo quali tipi di dati personali raccogliamo dagli utenti del Sito e dai visitatori oltre alle finalità del trattamento dei dati raccolti. I dati possono includere dati personali come nome, cognome, indirizzi e-mail, numeri telefonici, preferenze dell’account, informazioni sugli acquisti fatti sul Sito, oltre a dati tecnici come informazioni sui cookies.

Questo Sito non raccoglie dati personali di tipo sensibile.

Dati forniti volontariamente dagli utenti/visitatori

I tuoi dati personali, verranno trattati esclusivamente per rispondere alle tue richieste, ovvero per consentirci di erogare i servizi da te richiesti. I dati personali che ci fornisci verranno comunicati a terzi solo nel caso in cui la comunicazione sia necessaria per ottemperare alle tue richieste effettuate usufruendo di servizi da questo Sito.

I dati personali non sono creati solamente interagendo con il Sito. Ci sono dati personali che sono creati da processi tecnici come la compilazione di form, commenti, cookies, analytics e integrazione di plugins di terze parti. Questo Sito è basato su WordPress che di default raccoglie dati mostrati nel profilo utenti per i soli utenti registrati su questo Sito. In ogni caso, questo Sito contiene altri plugins che possono raccogliere dati personali. Di seguito mostriamo i dettagli.

Commenti

Questo Sito non consente al momento di inserire nessun tipo di commento ai post del proprio blog. Ciononostante, potrebbe consentirlo in futuro. Nel caso in futuro fossero resi disponibili i commenti alla sezione Blog di questo Sito, ti avvisiamo che collezioneremo i dati mostrati nei form dei commenti, oltre al tuo indirizzo IP e allo user agent del tuo browser per aiutarci a limitare lo spam.

Una stringa anonima creata a partire dal tuo indirizzo e-mail (chiamata in gergo hash) potrebbe essere fornita al servizio Gravatar per verificare se lo stai utilizzando. La privacy policy del servizio Gravatar è disponibile qui: https://automattic.com/privacy/. Dopo l’approvazione dei tuoi commenti al Blog, l’immagine del tuo profilo sarà visibile al pubblico nel contesto del tuo commento.

Media

Su questo Sito al momento non è possibile caricare file multimediali, foto o altro materiale digitalizzato. Se in futuro dovessimo attivare tale funzionalità, ti avvisiamo che le immagini caricate dovrebbero essere libere o non corredate da dati di posizione geografica (EXIF GPS). Assicurati di estrarre e rimuovere tali informazioni prima di caricare foto o materiale multimediale che le dovesse contenere.

Contact forms

Su questo Sito utilizziamo contact form fornito tramite apposito plugin. Attraverso i form, acquisiamo informazioni personali immesse dagli utenti come Nome, Cognome, numero di telefono e indirizzo e-mail. Conserviamo questi dati per il periodo di 1 anno solare e al solo scopo di assolvere alle richieste fatte dalla persona che compila un determinato form. In nessun caso utilizziamo le informazioni raccolte per scopi commerciali, nè tantomento comunichiamo a terze parti i dati raccolti tramite forms.

Cookies

La nostra policy riguardo i cookies è specificata nell’apposita sezione di questa stressa pagina (tab Cookies).

In generale comunque, quando lasci un commento su questo sito, puoi decidere di salvare il tuo nome, indirizzo e-mail e sito web nei cookies. Questo è per convenienza e praticità in modo che tu non debba ridigitare questi dati ogni volta che devi lasciare un commento o tornare su questo Sito. Questo tipo di cookie è conservato per 1 anno solare.

Se visiti la nostra pagina di login, impostiamo un cookie temporaneo per determinare se il tuo browser accetta o meno i cookies. Questo tipo di cookie non contiene nessun dato personale e viene rimosso alla chiusura del tuo browser.

Quanto effettui un login su questo Sito, impostiamo alcuni cookies per salvare le tue informazioni di login, e le impostazioni di visualizzazione. I coockies di login hanno una durata di 2 anni solari mentre i cookies per le impostazioni di visualizzazione 1 anno solare. Se selezioni ‘Ricordami’ al login, il relativo cookie ha una durata di due settimane. Se effettui un logout, il cookie di login viene rimosso.

Contenuti integrati da altri siti web

Alcune pari di queto Sito potrebbero includere contenuti ‘embedded’ (per esempio, video, immagini articoli e altro). I contenuti ‘embedded’ da altri siti web, si comportano nella stessa esatta modalità di come si comporterebbero se il visitatore di questo Sito li visitasse direttamente.

I contenuti ‘embedded’ pertanto possono collezionare dati personali, utilizzare cookies e a loro volta integrare altri strumenti di tracking di terze parti, monitorando le tue interazioni con il contenuto ‘embedded’, incluse le tue interazioni con il contenuto ‘embedded’ se hai un account e sei loggato nei rispettivi siti web esterni.

Analytics

In this subsection you should note what analytics package you use, how users can opt out of analytics tracking, and a link to your analytics provider’s privacy policy, if any.

By default WordPress does not collect any analytics data. However, many web hosting accounts collect some anonymous analytics data. You may also have installed a WordPress plugin that provides analytics services. In that case, add information from that plugin here.

Modalità del trattamento

Il trattamento viene effettuato attraverso strumenti informatici e telematici e/o manualmente (ad es. su supporto cartaceo) per il tempo strettamente necessario a conseguire gli scopi per i quali i dati sono stati raccolti e comunque, in conformità alle disposizioni normative vigenti in materia.

Facoltatività del conferimento dei dati

A parte quanto specificato per i dati di navigazione, sei libero di fornire i tuoi dati personali. Il loro mancato conferimento può comportare unicamente l’impossibilità di ottenere quanto richiesto.

Diritti degli interessati

Hai il diritto di accedere in ogni momento ai dati che ti riguardano e di esercitare gli altri diritti (chiedere l’origine dei dati, la correzione, l’aggiornamento o l’integrazione dei dati inesatti o incompleti, ovvero la cancellazione o il blocco per quelli trattati in violazione di legge, o ancora opporsi al loro utilizzo per motivi legittimi) previsti dall’articolo 7 del Codice privacy e dal nuovo regolamento europeo G.D.P.R., contattando il numero telefonico 0364 360552 oppure scrivendo a privacy@m2r.biz.

Dati di navigazione

I sistemi informatici e le procedure software preposte al funzionamento di questo Sito acquisiscono, nel loro normale esercizio, alcuni dati personali che vengono trasmessi implicitamente nell’uso dei protocolli di comunicazione Internet.

Si tratta di informazioni che non sono raccolte per essere associate ad interessati identificati, ma che per loro natura potrebbero, mediante elaborazioni con dati detenuti da terzi, permettere di identificare gli utenti/visitatori (ad es. indirizzo IP, nomi di domini dei computer utilizzati dagli utenti che si collegano al sito, il codice indicante lo stato di risposta dati dal server, tipo di browser, ecc.).

Questi dati vengono utilizzati solo per informazioni di tipo statistico (quindi sono anonimi) e per controllarne il corretto funzionamento del Sito. I dati sui contatti web non vengono conservati, comunque, oltre sei mesi, salvo eventuali accertamenti di reati informatici ai danni del sito.

Nessun dato derivante dal servizio web verrà comunicato o diffuso.

I nostri servizi possono essere utilizzati in modi diversi: per cercare e condividere informazioni, per comunicare con altre persone o per creare nuovi contenuti. Se un utente ci fornisce informazioni, ad esempio creando un account, possiamo migliorare ulteriormente i servizi in modo da visualizzare risultati di ricerca più pertinenti, aiutare gli utenti a mettersi in contatto con altre persone o per rendere più facile e veloce la condivisione di contenuti con altri utenti. Per quanto riguarda l’utilizzo dei nostri servizi da parte degli utenti, desideriamo chiarire in che modo utilizziamo le informazioni e illustrare le modalità con cui gli utenti possono proteggere la propria privacy.

Le nostre Norme sulla privacy spiegano:

- Dati raccolti e finalità.

- Modalità di utilizzo di tali informazioni.

- Le opzioni che offriamo, compresi la modalità di accesso e aggiornamento delle informazioni.

Abbiamo tentato di fornire spiegazioni molto semplici, ma qualora non si conoscano termini come cookie, indirizzi IP, pixel tag e browser, prima è opportuno leggere informazioni su questi termini chiave. La privacy degli utenti è importante per M2R, pertanto gli utenti di M2R, dovrebbero conoscere le nostre prassi e contattarci per eventuali domande da porre.

Dati raccolti

Raccogliamo dati per offrire servizi migliori a tutti i nostri utenti, ad esempio per capire elementi fondamentali come la lingua parlata dall’utente oppure elementi più complessi come quali sezioni delle pagine del nostro sito sono più utilizzate e le relative modalità di interazione.

Raccogliamo informazioni nei seguenti modi:

- Dati forniti dall’utente. Ad esempio, alcuni dei nostri servizi potrebbero richiedere la creazione di un account. Durante la creazione potrebbero essere richieste informazioni personali quali nome, indirizzo email, numero di telefono o carta di credito da associare all’account dell’utente.

- Dati che raccogliamo dall’utilizzo dei nostri servizi da parte dell’utente. Raccogliamo informazioni sui servizi e sulle sezioni del sito visitati dall’utente e sulla modalità di utilizzo, ad esempio quando l’utente visualizza e interagisce con i nostri contenuti. Queste informazioni comprendono:

- Informazioni sul dispositivo. Raccogliamo informazioni specifiche del dispositivo (ad esempio il modello del computer o del dispositivo mobile, versione del sistema operativo, identificatori univoci dei dispositivi e informazioni sulla rete mobile, compreso il numero di telefono). M2R potrebbe associare gli identificatori del dispositivo o il numero di telefono dell’utente al suo account M2R.

- Informazioni sui log. Durante l’utilizzo da parte dell’utente dei nostri servizi o la visualizzazione di contenuti forniti da M2R, raccogliamo e memorizziamo automaticamente alcune informazioni nei log del server. Queste informazioni comprendono:

- Dati sulla modalità di utilizzo del nostro servizio, come le query di ricerca.

- Indirizzo di protocollo Internet.

- Informazioni sulla attività del dispositivo quali arresti anomali, attività di sistema, impostazioni hardware, tipo di browser e lingua, data e ora delle richieste e degli URL di riferimento.

- Cookie che potrebbero identificare in modo univoco il browser o l’account M2R dell’utente.

- Dati sulla posizione. Quando un utente utilizza servizi M2R, potremmo raccogliere ed elaborare informazioni sulla sua posizione. Utilizziamo varie tecnologie per stabilire la posizione, inclusi indirizzo IP, GPS e altri sensori che potrebbero, ad esempio, fornire a M2R informazioni sui dispositivi, sui punti di accesso Wi-Fi e sui ripetitori di segnale dei cellulari nelle vicinanze.

- Numeri di applicazione univoci. Alcuni servizi hanno un numero di applicazione univoco. Il numero e le informazioni sull’installazione (ad esempio il tipo di sistema operativo e il numero di versione dell’applicazione) possono essere inviati a M2R al momento dell’installazione o della disinstallazione del servizio o quando il servizio contatta periodicamente i nostri server, ad esempio per gli aggiornamenti automatici.

- Conservazione locale. Potremmo raccogliere e memorizzare informazioni (incluse informazioni personali) localmente sul dispositivo utilizzando meccanismi quali l’archiviazione web tramite browser (incluso HTML 5) e cache di dati delle applicazioni.

- Cookie e tecnologie simili. Utilizziamo diverse tecnologie per raccogliere e memorizzare informazioni quando viene visitato un servizio di M2R, che potrebbero prevedere l’utilizzo di cookie o tecnologie simili per identificare il browser o dispositivo dell’utente. Utilizziamo queste tecnologie anche per raccogliere e memorizzare informazioni quando l’utente interagisce con i servizi che offriamo ai nostri partner, ad esempio funzioni di M2R che potrebbero venire visualizzate su altri siti. M2R può utilizzare per i suoi servizi o il suo sito alcuni prodotti di terze parti come Google Analytics che ci consente di analizzare più facilmente il traffico verso il nostro sito web e i nostri servizi. Quando sono utilizzate insieme a servizi pubblicitari di terze parti, le informazioni di Google Analytics vengono collegate ad M2R, ai dati relativi alle visite a più siti.

Le informazioni raccolte mentre l’utente è collegato al proprio account M2R, oltre alle informazioni sull’utente fornite dai partner o servizi terze parti, possono essere associate all’account stesso. Una volta associate all’account M2R dell’utente, tali informazioni vengono considerate come informazioni personali. Ulteriori dettagli relativi a metodo di accesso, gestione o eliminazione delle informazioni associate all’account M2R dell’utente sono contenuti nella sezione Trasparenza e libertà di scelta di queste norme.

Modalità di utilizzo dei dati raccolti

Utilizziamo le informazioni raccolte da tutti i nostri servizi per poterli fornire, gestire, proteggere e migliorare, per svilupparne di nuovi e per proteggere M2R e i suoi utenti. Utilizziamo queste informazioni anche per offrire contenuti personalizzati, ad esempio per visualizzare risultati di ricerca più pertinenti.

Potremmo utilizzare il nome specificato dall’utente per il suo profilo M2R in tutti i servizi offerti che richiedono un account M2R. Potremmo, inoltre, sostituire nomi associati in precedenza all’account M2R in modo da rappresentare in modo uniforme l’utente su tutti i nostri servizi. Qualora altri utenti conoscessero già l’indirizzo email di un utente o altre informazioni che lo identificano, potremmo mostrare loro le informazioni del profilo M2R dell’utente visibili pubblicamente, ad esempio nome e foto.

Se l’utente dispone di un account M2R, il nome e la foto del profilo nonché le operazioni effettuate su M2R o su applicazioni di terze parti collegate all’account M2R (come scrivere recensioni e pubblicare commenti) potranno essere visualizzate da M2R nei propri servizi o nel proprio blog. Rispetteremo le scelte operate dall’utente al fine di limitare le impostazioni di condivisione o di visibilità all’interno del proprio account M2R.

Quando gli utenti contattano M2R, M2R tiene traccia di tali comunicazioni per risolvere eventuali problemi che potrebbero sorgere. Potremmo utilizzare l’indirizzo email dell’utente per fornire informazioni sui nostri servizi, ad esempio per comunicare prossimi cambiamenti o miglioramenti.

Utilizziamo i dati raccolti tramite i cookie e altre tecnologie, come i tag di pixel, per migliorare l’esperienza degli utenti e la qualità generale dei nostri servizi. Uno dei prodotti che utilizziamo a tale scopo sui nostri servizi è Google Analytics. Ad esempio, qualora un utente salvasse le preferenze della lingua, potremmo visualizzare i servizi nella lingua preferita dell’utente. Quando mostriamo annunci personalizzati per l’utente non associamo identificatori provenienti da cookie o da tecnologie simili a categorie sensibili quali razza, religione, orientamento sessuale o salute.

Richiediamo il consenso dell’utente per utilizzare le informazioni per scopi diversi da quelli stabiliti nelle presenti Norme sulla privacy.

M2R tratta le informazioni personali sui suoi server in diversi Paesi in tutto il mondo. Potremmo trattare informazioni personali su un server sito in un Paese diverso da quello in cui si trova l’utente.

Trasparenza e libertà di scelta

Le persone hanno diversi approcci alla propria privacy. Il nostro obiettivo è essere chiari riguardo ai dati che raccogliamo in modo da consentire agli utenti di prendere decisioni informate sulla modalità di utilizzo di tali dati. Ad esempio, gli utenti possono:

- Esaminare e controllare alcuni tipi di informazioni collegate all’account M2R utilizzando la propria pagina di account

- Scegliere se visualizzare o meno il nome e la foto del loro profilo nei consigli condivisi che appaiono negli annunci.

L’utente può anche impostare il browser in modo da bloccare tutti i cookie (compresi quelli associati ai nostri servizi) o indicare quando un cookie viene impostato da noi. È importante, comunque, tenere presente che tanti nostri servizi potrebbero non funzionare correttamente qualora venissero disattivati i cookie. Ad esempio, le preferenze relative alla lingua potrebbero non essere ricordate correttamente.

Accesso ai dati personali e aggiornamento

Quando un utente utilizza i nostri servizi, desideriamo che possa accedere alle sue informazioni personali. Ove le informazioni non fossero corrette, cercheremo di fornire all’utente metodi per aggiornarle rapidamente o per eliminarle, salvo doverle conservare per legittime finalità amministrative o legali. In caso di aggiornamento delle informazioni personali, potremmo chiedere all’utente di verificare la sua identità prima di soddisfare la sua richiesta.

Se hai un account utente su questo Sito, o hai lasciato commenti, puoi richiedere di ricevere un file con l’esportazione di tutti i tuoi dati personali e commenti, inclusi altri dati che ci hai comunicato (ad esempio attraverso form di contatto). Puoi anche richiedere che tutti i tuoi dati che conserviamo su questo Sito siano cancellati completamente. Questo non includerà eventuali dati che siamo tenuti a mantenere per assolvere ad obblighi amministrativi o legali.

Potremmo rifiutare richieste irragionevolmente ripetitive, che richiedono un impegno tecnico eccessivo (ad esempio lo sviluppo di un nuovo sistema o la modifica sostanziale di una prassi esistente), mettono a rischio la privacy di altre persone o inattuabili (ad esempio richieste relative a informazioni memorizzate su sistemi di backup).

Ove ci sia possibile consentire l’accesso alle informazioni e la relativa correzione, consentiamo di farlo gratuitamente, eccetto il caso in cui lo sforzo richiesto sia eccessivamente gravoso. Tentiamo di gestire i nostri servizi in modo da proteggere le informazioni dalla distruzione accidentale o dolosa. Per questo motivo, dopo l’eliminazione delle informazioni dai nostri servizi da parte dell’utente, potremmo non eliminare subito le copie rimanenti dai nostri server attivi e potremmo non rimuovere le informazioni dai nostri sistemi di backup.

Informazioni condivise da noi

Non forniamo informazioni personali a società, organizzazioni e persone che non fanno parte di M2R, ad eccezione dei seguenti casi:

- Con il consenso dell’utente. Forniamo dati personali a società, organizzazioni e persone che non fanno parte di M2R con il consenso dell’utente. Chiediamo il consenso per l’attivazione della condivisione di dati personali sensibili.

- Per trattamenti esterni. Forniamo informazioni personali ai nostri affiliati o ad altre aziende o persone fidate affinché le trattino per noi in base alle nostre istruzioni e nel rispetto delle nostre Norme sulla privacy e di altre eventuali misure appropriate relative a riservatezza e sicurezza. Questo al solo scopo di assolvere alle richieste pervenuteci e per poter erogare i servizi del Sito o altri servizi connessi alla nostra attività.

- Per motivi legali. Forniamo dati personali a società, organizzazioni e persone che non fanno parte di M2R qualora ritenessimo in buona fede che l’accesso, l’utilizzo, la tutela o la divulgazione di tali informazioni sia ragionevolmente necessario per:

- Rispettare le leggi o norme vigenti, un procedimento giudiziario o una richiesta governativa obbligatoria.

- Applicare i Termini di servizio vigenti, compresi gli accertamenti in merito a potenziali violazioni.

- Rilevare, impedire o altrimenti gestire attività fraudolente o problemi relativi alla sicurezza o di natura tecnica.

- Tutelare i diritti, la proprietà o la sicurezza di M2R, dei nostri utenti o del pubblico, come richiesto o consentito dalla legge.

M2R può condividere informazioni non idonee all’identificazione personale (generalmente chiamati dati aggregati) pubblicamente e con i propri partner (ad esempio publisher, inserzionisti o siti collegati). Ad esempio, potremmo condividere informazioni aggregate per mostrare le tendenze relative all’utilizzo generale dei nostri servizi.

Qualora M2R dovesse essere coinvolta in una fusione, acquisizione o cessione di asset, continuerà a garantire la riservatezza delle informazioni personali e comunicherà agli utenti interessati il trasferimento delle informazioni personali o l’applicazione di norme sulla privacy diverse.

Sicurezza delle informazioni

Ci adoperiamo per proteggere M2R e i suoi utenti da accessi non autorizzati alle informazioni in nostro possesso e dall’alterazione, dalla divulgazione e dalla distruzione non autorizzate di tali informazioni. In particolare:

- Crittografiamo diversi nostri servizi utilizzando SSL.

- Esaminiamo le nostre prassi di raccolta, archiviazione e trattamento delle informazioni, comprese le misure sulla sicurezza fisica, per impedire l’accesso non autorizzato ai sistemi.

- Consentiamo l’accesso alle informazioni personali soltanto a dipendenti, fornitori e agenti M2R che devono essere a conoscenza di tali informazioni per poterle elaborare per nostro conto. Tali soggetti devono rispettare rigide obbligazioni contrattuali in merito alla riservatezza e potrebbero essere soggetti a sanzioni o risoluzione del contratto qualora non rispettassero tali obbligazioni.

Quando si applicano le presenti Norme sulla privacy

Le nostre norme sulla privacy si applicano ai siti e ai servizi offerti da M2R e dalle sue consociate, mentre ne rimangono esclusi i servizi per i quali si applicano altre norme sulla privacy non incluse nelle presenti norme.

Le nostre Norme sulla privacy non sono valide per i servizi offerti da altre società o persone, compresi prodotti o siti che potrebbero essere visualizzati nei risultati di ricerca, siti che potrebbero contenere servizi M2R o altri siti a cui rimandano i nostri servizi. Le nostre Norme sulla privacy non comprendono le prassi relative alla gestione delle informazioni di altre società e organizzazioni che pubblicizzano i nostri servizi e che potrebbero utilizzare cookie, pixel tag e altre tecnologie per pubblicare e offrire annunci pertinenti.

Conformità e collaborazione con le autorità di regolamentazione

Verifichiamo regolarmente di rispettare le nostre Norme sulla privacy. Rispettiamo inoltre le disposizioni di diversi accordi di autoregolamentazione, inclusi l’EU-US Privacy Shield Framework e lo Swiss-US Privacy Shield Framework. Ove ricevessimo reclami scritti formali, contatteremo le persone che li hanno presentati. Collaboriamo con le autorità di regolamentazione competenti, tra cui le autorità locali per la protezione dei dati, per dirimere eventuali reclami relativi al trasferimento di dati personali che non possono essere risolti direttamente con i nostri utenti.

Modifiche

Le nostre Norme sulla privacy potrebbero essere soggette a modifiche di tanto in tanto. Ci impegniamo a non ridurre i diritti degli utenti previsti dalle presenti Norme sulla privacy senza il loro esplicito consenso. Pubblicheremo eventuali modifiche alle presenti Norme sulla privacy in questa pagina e, qualora le modifiche fossero rilevanti, provvederemo a segnalarle con una notifica più visibile (per alcuni servizi invieremo un’email di notifica delle modifiche apportate alle norme sulla privacy). Le versioni precedenti delle Norme sulla privacy saranno archiviate per consentirne la consultazione.

Termini di servizio di M2R

Ultima modifica: 5 Agosto 2020

Benvenuto in M2R!

Grazie per l’utilizzo dei nostri prodotti e servizi («Servizi»). I Servizi sono forniti da M2R di Emilio Bruna. («M2R»), con sede in Lovere – Via S. Giorgio, 1 – 24065 Lovere (BG) ed Esine – Via Leutelmonte, 7 – 25040 Esine (BS).

Utilizzando i nostri Servizi, l’utente accetta i presenti termini. Si prega di leggerli con attenzione.

Utilizzo dei nostri Servizi

È necessario seguire tutte le norme messe a disposizione dell’utente all’interno dei Servizi.

I nostri Servizi non devono essere utilizzati in modo improprio. Ad esempio, è vietato interferire con i nostri Servizi o tentare di accedervi utilizzando un metodo diverso dall’interfaccia e dalle istruzioni da noi fornite. È possibile utilizzare i nostri Servizi solo nei modi consentiti dalla legge, incluse le leggi e le normative vigenti sui controlli delle esportazioni e delle riesportazioni. Potremmo sospendere o interrompere la fornitura dei nostri Servizi all’utente qualora questi non rispettasse i nostri termini o le nostre norme oppure qualora stessimo effettuando accertamenti su un caso di presunto comportamento illecito.

Con l’utilizzo dei nostri Servizi, l’utente non diventa titolare di alcun diritto di proprietà intellettuale sui nostri Servizi o sui contenuti a cui accede. È vietato utilizzare i contenuti provenienti dai nostri Servizi senza aver ottenuto l’autorizzazione dal proprietario o ove non sia consentito dalla legge. I presenti termini non concedono all’utente il diritto di utilizzare alcun marchio o logo impiegato nei nostri Servizi. È vietato rimuovere, oscurare o alterare eventuali note legali visualizzate nei nostri Servizi o insieme a essi.

Nei nostri Servizi possono essere visualizzati contenuti che non sono di proprietà di M2R. Tali contenuti sono esclusiva responsabilità del soggetto che li rende disponibili. Potremmo riservarci il diritto di esaminare i contenuti per stabilirne l’eventuale illegalità o contrarietà alle nostre norme, e potremmo altresì rimuovere o rifiutarci di visualizzare dei contenuti qualora avessimo ragionevole motivo di ritenere che violino le nostre norme o la legge. Ciò non significa necessariamente che esaminiamo i contenuti, né lo si potrà presumere.

In relazione all’utilizzo dei Servizi da parte dell’utente, potremmo inviare a quest’ultimo annunci di servizio, messaggi amministrativi e altre informazioni. È possibile disattivare l’invio di alcune comunicazioni.